Как осуществляется распознавание необходимых данных? Вы загружали игру, и она предоставляла именно ваши данные. Или заходили повторно на сайт, и он узнавал вас. Каков механизм реализации такого умения техники распознавать, кто есть кто среди людей? Распознавание возможно именно благодаря идентификаторам. Но что такое ID?

Вопрос идентификации пользователя или объектов в программировании и системотехники

Под идентификатором понимают уникальный признак, который позволит выделить искомый объект среди множества других:

- Уникальный признак объекта или субъекта доступа.

- Уникальное название для электрического сигнала, передаваемого внутри устройства или его функциональной схемы.

- Лексический токен, который определяет сущность. Аналогию можно провести с уникальным именем. Существует для возможности ссылки на него в самой системе.

Общетеоретическая база ID

В целом к идентификаторам выставляют немного требований. Одно общее – это уникальность и возможность поиска конкретного объекта по нему. Также, в зависимости от среды реализации, могут быть выдвинуты требования к содержанию идентификатора: только цифры или набор латиницей, или что-то в этом роде. Также почти везде нельзя использовать в качестве идентификаторов зарезервированные системой слова. Вот что такое ID. На этом краткий теоретический курс может считаться оконченным.

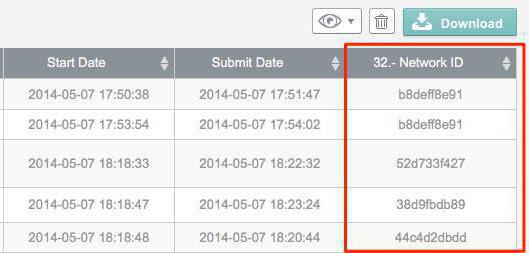

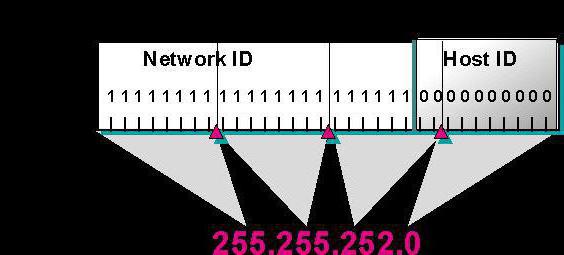

Использование ID для защиты

Что такое ID для защиты данных? Допустим, есть ситуация, когда раскинута локальная сеть. К ней не должны подключатся сторонние компьютеры, так как это может означать утечку информации. Как обеспечить безопасность в сети? Каждый компьютер имеет свой уникальный номер, который по умолчанию известен только ему. Настраивается протокол работы локальной сети, согласно которому подключаться к ней могут компьютеры из определённого списка. Затем следует в этот список занести номера всех компьютеров – и защита на основе идентификатора готова. Такой ID-код прекрасно справляется с обязанностями пароля внутри сети.

Следует учитывать, что такое использование всё же имеет определённые минусы вроде возможности получения доступа в один из компьютеров и посылание запросов из него в локальную сеть. Но таким аспектом не ограничивается возможность применения. Так, с помощью идентификатора можно настроить уровень доступа с различных машин (которые за умолчанием будут иметь разный уровень защиты). Тогда новые сотрудники или не имеющие соответствующего уровня доступа не смогут рассылать команды и по ошибке или умышленно навредить компании. То есть будет реализована схема, в которой используется ID-пароль, но при этом «знать его» будет ограниченное количество людей (компьютеров).

Использование ID в прикладных программах

А используются ли идентификаторы в прикладных программах, как-то помощники бухгалтера или игры? Да, и ещё как! Если рассматривать пример с игрой, то существуют отдельные идентификаторы для каждого пользователя компьютера, отдельные для каждой сохраненной вещи, что есть в рюкзаке и сумке. Свой идентификатор (пускай даже и временный) есть и у предметов, которые используются в играх. Их наличие позволяет привязывать строки программного кода к определённым картинкам, с которыми благодаря клавиатуре или мышке может взаимодействовать игрок.

В рабочих программах свои идентификаторы имеет каждое поле, в которое вводится информация для последующей обработки. Благодаря идентификатору её потом можно извлечь из базы данных и использовать по прямому назначению. Также с их помощью может быть установлено, к каким из них имеет доступ пользователей с определённым уровнем доступа.

Использование ID для распознавания в онлайн-сервисах

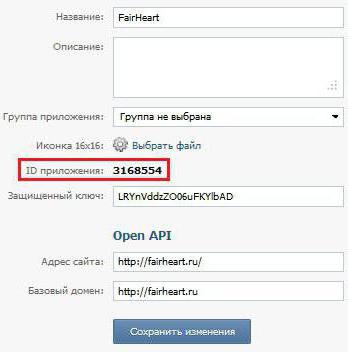

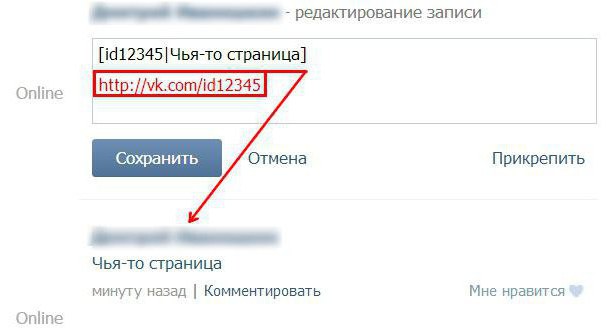

Применяются ли они здесь, и если да, то что такое ID в сетевых технологиях? Нашли своё применение идентификаторы и в онлайн-сервисах. Давайте рассмотрим самый простой пример - социальные сети. Как у них различаются пользователи? Благодаря уникальному идентификатору, который содержится даже в адресе страницы любого пользователя. С помощью идентификатора система определяет, какая должна быть отображена переписка и с какими людьми, какие фотографии и видео необходимо отображать в личной странице пользователя. Но даже это не единственное ограничение: так, при заходе с каждого нового адреса на определённую страницу-идентификатор система просит ввести пароль, чтобы проверить, владелец ли это профиля или нет. Даже приложения внутри социальных сетей использую iframe ID для удобной работы пользователя с приложением на основе его данных профиля.

Используются свои идентификаторы в любом сайте, где предусмотрено создание пользователей. Используется технология идентификаторов в играх, для которых необходим доступ в мировую сеть. Но постоянно ли он необходим? Допустим, вы играете где-то в игре, будет ли компьютер посылать постоянно данные? Нет, в этом нет необходимости – после прохождения процесса идентификации с этим компьютером открывается поток обмена данными, и сервис знает, что на другой стороне вы. А такие вещи, как ID предметов в Minecraft или другой игре, передаются как раз при идентификации пользователя, и при закрытии клиента и открытии его снова они будут приходить опять.

Но это влечёт необходимость соблюдать определённую технику безопасности. Так, поток обмена данными может закрыться сам по истечении определённого времени (как правило, нескольких часов), а может вообще не закрываться (если такое не предусмотрено). Так что если не хотите, чтобы доступ к профилю на сайте получил кто-то ещё, кто имеет доступ к компьютеру, не лишним будет обезопасить себя, нажимая на кнопку выхода каждый раз, когда вы уходите.

Заключение

Вот что собой предоставляет идентификатор, и так широки аспекты его применения. Но даже в общих чертах всё не было освещено – так, стоило рассказать ещё про идентификаторы в микроэлектронике, типы идентификаторов в различных системах (рассмотрев самые распространенные) и ряд других вещей, в рамках которых они используются. Теперь вы можете использовать полученные знания для создания дополнительной безопасности в домашней сети компьютеров или для понимания сложности работ сетевых сервисов.