На днях мир потрясла новость о прослушивании разговоров регбийной сборной Новой Зеландии. Небольшие прослушивающие устройства были вшиты в стулья гостиничного конференц-зала. Этот пример наглядно иллюстрирует, как далеко в последние годы продвинулись современные технологии шпионажа.

За одно десятилетие технологии шагнули далеко вперед

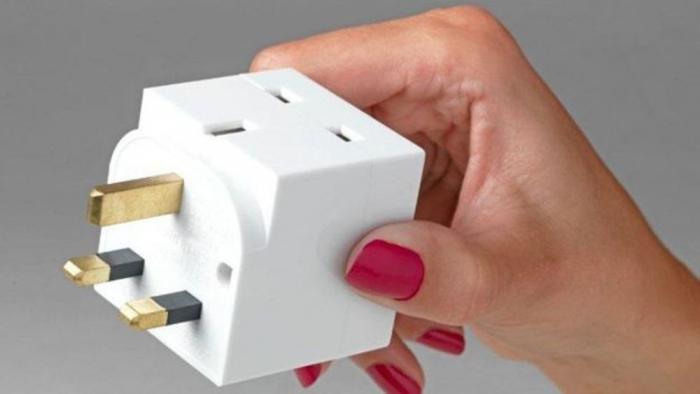

Лишь за одно десятилетие техническое оснащение шпионов радикально поменялось. Теперь для того, чтобы узнать ценную информацию о конкурирующих организациях, этим людям больше нет нужды нанимать фургон с громоздким записывающим оборудованием. Незачем дежурить под окнами интересующего их объекта, сидеть в наушниках и прислушиваться к звукам голоса посреди хаоса различных помех. Шпоны избавлены от форсмажорных обстоятельств в виде разряженной батареи. Теперь у них есть миниатюрные гаджеты размером со спичечный коробок. Кто бы мог подумать еще десятилетие назад, что ценная информация может быть легко добыта, не выходя из квартиры.

Благодаря доступу в Интернет работа шпионов упростилась

Современные устройства способны передавать несколько часов аудио- и видеоинформации, даже если объект находится на другом конце земного шара. Но и это еще не все. Так как большинство людей постоянно находятся в режиме онлайн, носят с собой повсюду телефоны, подключенные к Интернету, и с удовольствием обмениваются ценной информацией о работе и семейной жизни в социальных сетях, все это еще больше упрощает работу киберпреступников.

Низкая защита от утечки информации

Алекс Бомберг, основатель компании International Intelligence, предоставляет услуги контршпионажа. Помимо работы с юридическими и правительственными организациями, специалисты фирмы помогают частным корпорациям в поиске подслушивающих устройств, используемых в области корпоративного шпионажа. По мнению эксперта, в настоящее время ни одна фирма не в состоянии полностью обезопасить себя от утечки информации.

Сегодня Алексу предстоит визит в главный офис одной крупной корпорации. По понятным причинам название фирмы не разглашается, ведь никто не хочет публично демонстрировать свою уязвимость. Эксперт бросает беглый взгляд на окружающую обстановку и показывает своим клиентам ряд вещей, в которые легко можно спрятать различные записывающие устройства. Далее Бомбергу предстоит дать ряд консультаций по вопросам безопасности.

Многие компании по-прежнему уязвимы

Эксперт считает, что сотрудничество с охранными организациями и вход по пропускам не могут обеспечить полную защиту от шпионажа. Многие компании по-прежнему уязвимы. Теперь шпионам не нужно рыться в мусорных баках в надежде, что какой-то из ценных документов будет по ошибке выброшен в корзину. Также этим людям нет нужды надеяться на халатность уборщиц и обслуживающего персонала. Конфиденциальные документы больше не воруются случайным образом. Киберпреступность усилилась с помощью современных технологий.

Каким образом преступники собирают информацию?

Почти каждый конференц-зал оборудован телефоном, который может быть взломан. Любой человек при наличии портативной флэш-памяти и нескольких минут времени, проведенного на рабочей станции, может загрузить огромные объемы данных или же распространить вирус. Существуют и другие методы сбора информации. Так, например, ксероксные жесткие диски могут сохранять данные в течение нескольких лет после замены.

К тому же корпоративные шпионы постоянно разрабатывают новые уловки, желая оставаться на шаг впереди конкурентов. Самой распространенной из них можно считать предварительную загрузку на USB-накопитель вредоносной программы. Теперь дело за малым. Необходимо просто оставить флэшку в месте, где ее можно обнаружить. Человеческая природа не сможет устоять перед любопытством. Мало кто поспешит немедленно избавиться от передающего устройства. В большинстве случаев люди тут же поинтересуются, кому это устройство принадлежит. Воткнув USB-накопитель в компьютер, сотрудник офиса попадает в ловушку киберпреступников.

Смартфоны являются молчаливыми союзниками шпионов

Если раньше шпионы ассоциировались с людьми в костюмах и шляпах, а их обязательным атрибутом в руках была газета с прорезью для глаз, то теперь у нас есть смартфоны, способные быть молчаливыми союзниками людей, заинтересованных в сборе ценной информации. Именно поэтому многие компании оборудуют так называемые стерильные зоны. Когда сотрудники отправляются на встречу с коллегами, они не имеют права брать с собой телефон. Даже аппараты старых поколений оснащены микрофонами. Поэтому у мошенников есть несколько способов подключения к этому устройству.

Опасности в путешествих

В деловых путешествиях также существует много опасностей. Эксперты не советуют оставлять без присмотра ноутбук или пользоваться публичной сетью Wi-Fi. Разумнее всего пользоваться несколькими телефонами, один из которых в конце поездки будет брошен в мусорную корзину.