Microsoft пришлось откорректировать работу антивирусной программы после определения ошибки, о которой стало известно еще в конце прошлого года. Оказалось, что злоумышленники тоже не дремлют, изыскивая все новые и новые возможности наносить вред пользователям. После взлома Adobe Flash или эксплойта EternalBlue для Windows надо быть на чеку.

Время исправлять недочеты

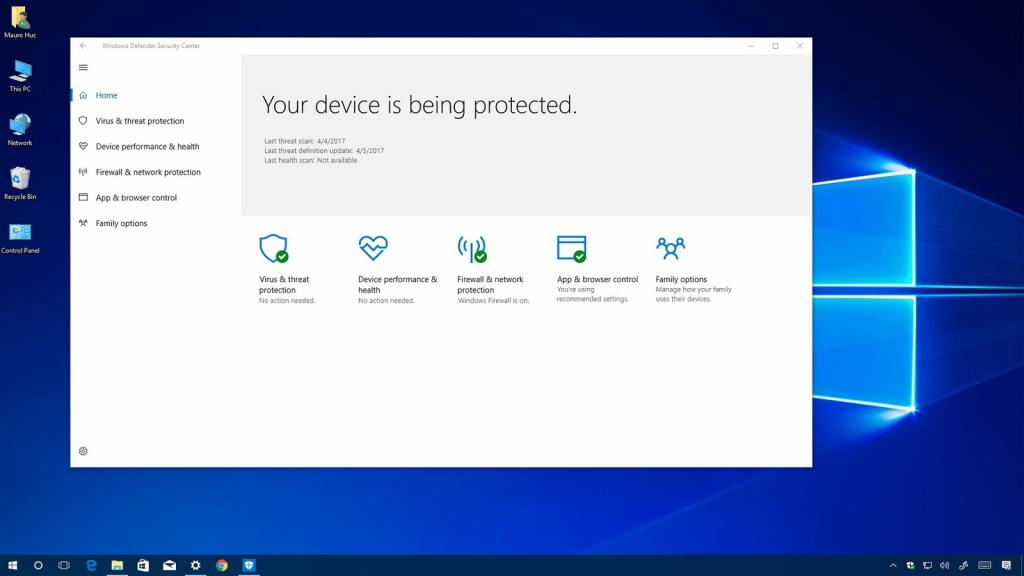

Критическую ошибку вездесущего антивируса Microsoft Windows Defender, которая оставалась незаметной на протяжении последних 12 лет, не замечали ни злоумышленники, ни защитники. После исправления сотрудниками Microsoft этого упущения, главное – не допустить активации вредоносной деятельности хакеров.

Наличие уязвимости исследователи из службы безопасности SentinelOne обнаружили в драйвере, который Windows в прошлом году переименовал, назвав Microsoft Defender. Цель его использования - удалять вредоносные файлы и инфраструктуру, способные на создание вредоносных программ и вирусов.

Особенности обновления

В процессе удаления драйвером вредоносного файла происходит закономерная замена его на новый, безопасный, способный восполнить отсутствие первого файла, пока его исправляют. Но исследователям удалось обнаружить особенности системы, которая начинает работу над проверкой нового файла.

Эта особенность позволяет злоумышленникам воспользоваться стратегическими системными ссылками, способными заставить драйвер выполнить перезапись неправильного файла или даже запуск вредоносного кода.

Максимум преимуществ

Функции Защитника Windows оказывали огромную пользу злоумышленникам для проведения манипуляций, так как он шел в комплекте с Windows и устанавливался по умолчанию. Это означает, что им пользовались на миллионах компьютерных устройств и серверов во всем мире.

Новой антивирусной программе доверяет операционная система, а на уязвимом драйвере есть криптографическая подпись Microsoft, свидетельствующая о его легитимности.

Практически это позволяет злоумышленнику, использующему уязвимость, выполнить удаление важного программного обеспечения или данных. Существует потенциальная возможность для запуска драйвером своего собственного кода, приводящая к захвату устройства.

Комментарии разработчиков

Наличие этой ошибки поможет обеспечить повышение привилегий, по словам Касифа Декеля, старшего исследователя безопасности, сотрудника SentinelOne. Программному обеспечению, работающему с функциями низких привилегий, удастся вырасти до уровня административной привилегии, что приведет к наличию потенциальной угрозы для машины.

Ошибку сотрудники SentinelOne обнаружили еще в середине ноября. В компании Microsoft оценили уровень риска уязвимости как «высокий», но с наличием важных оговорок. «Машина» может стать уязвимой только в случае наличия у злоумышленника доступа - удаленного или физического - к управлению целевым устройством.

Следовательно, далеко не во всех случаях хакер мог бы воспользоваться недостатками системы. Но даже малейшая возможность способна нанести колоссальный вред, а значит, ее надо пресечь. У разработчиков антивирусной программы впереди много работы. Надеемся, все недостатки будут ликвидированы в кратчайшие сроки.