Сегодня всем известна чуть ли не сакральная фраза о том, что владеющий информацией владеет миром. Именно поэтому в наше время красть конфиденциальную информацию пытаются все кому не лень. В связи с этим принимаются и беспрецедентные шаги по внедрению средств защиты от возможных атак. Однако иногда может потребоваться провести аудит информационной безопасности предприятия. Что это такое и зачем все это нужно, сейчас и попробуем разобраться.

Что представляет собой аудит информационной безопасности в общем определении?

Сейчас не будем затрагивать заумные научные термины, а постараемся определить для себя основные понятия, описав их самым простым языком (в народе это можно было назвать аудитом для «чайников»).

Название этого комплекса мероприятий говорит само за себя. Аудит информационной безопасности представляет собой независимую проверку или экспертную оценку обеспечения безопасности информационной системы (ИС) какого-либо предприятия, учреждения или организации на основе специально разработанных критериев и показателей.

Говоря простым языком, например, аудит информационной безопасности банка сводится к тому, чтобы оценить уровень защиты баз данных клиентов, проводимых банковских операций, сохранности электронных денежных средств, сохранности банковской тайны и т. д. в случае вмешательства в деятельность учреждения посторонними лицами извне, использующими электронные и компьютерные средства.

Наверняка, среди читателей найдется хотя бы один человек, которому звонили домой или на мобильный телефон с предложением оформления кредита или депозитного вклада, причем из банка, с которым он никак не связан. То же самое касается и предложения покупок от каких-то магазинов. Откуда всплыл ваш номер?

Все просто. Если человек ранее брал кредит или вкладывал деньги на депозитный счет, естественно, его данные были сохранены в единой клиентской базе. При звонке из другого банка или магазина можно сделать единственный вывод: информация о нем незаконно попала в третьи руки. Как? В общем случае можно выделить два варианта: либо она была украдена, либо передана сотрудниками банка третьим лицам осознанно. Для того чтобы такие вещи не происходили, и нужно вовремя проводить аудит информационной безопасности банка, причем это касается не только компьютерных или «железных» средств защиты, но всего персонала банковского учреждения.

Основные направления аудита информационной безопасности

Что касается сферы применения такого аудита, как правило, их различают несколько:

- полная проверка объектов, задействованных в процессах информатизации (компьютерные автоматизированные системы, средства коммуникации, приема, передачи и обработки информационных данных, технических средств, помещений для проведения конфиденциальных встреч, систем наблюдения и т.д.);

- проверка надежности защиты конфиденциальной информации с ограниченным доступом (определение возможных каналов утечки и потенциальных дыр в системе безопасности, позволяющих получить к ней доступ извне с использованием стандартных и нестандартных методов);

- проверка всех электронных технических средств и локальных компьютерных систем на предмет воздействия на них электромагнитного излучения и наводок, позволяющих отключить их или привести в негодность;

- проектная часть, включающая в себя работы по созданию концепции безопасности и применения ее в практическом исполнении (защита компьютерных систем, помещений, средств связи и т.д.).

Когда возникает необходимость проведения аудита?

Не говоря о критических ситуациях, когда защита уже была нарушена, аудит информационной безопасности в организации может проводиться и в некоторых других случаях.

Как правило, сюда включают расширение компании, слияния, поглощения, присоединения другими предприятиями, смену концепции курса бизнеса или руководства, изменения в международном законодательстве или в правовых актах внутри отдельно взятой страны, достаточно серьезных изменения в информационной инфраструктуре.

Виды аудита

Сегодня сама классификация такого типа аудита, по мнению многих аналитиков и экспертов, является не устоявшейся. Поэтому и разделение на классы в некоторых случаях может быть весьма условным. Тем не менее в общем случае аудит информационной безопасности можно разделить на внешний и внутренний.

Внешний аудит, проводимый независимыми экспертами, имеющими на это право, обычно представляет собой разовую проверку, которая может быть инициирована руководством предприятия, акционерами, правоохранительными органами и т.д. Считается, что внешний аудит информационной безопасности рекомендован (а не обязателен) для проведения регулярно в течение установленного промежутка времени. Но для некоторых организаций и предприятий, согласно законодательства, он является обязательным (например, финансовые учреждения и организации, акционерные общества и др.).

Внутренний аудит информационной безопасности является процессом постоянным. Он базируется на специальном «Положении о внутреннем аудите». Что это такое? По сути, это аттестационные мероприятия, проводимые в организации, в сроки, утвержденные руководством. Проведение аудита информационной безопасности обеспечивается специальными структурными подразделением предприятия.

Альтернативная классификация видов аудита

Кроме выше описанного разделения на классы в общем случае, можно выделить еще несколько составляющих, принятых в международной классификации:

- экспертная проверка состояния защищенности информации и информационных систем на основе личного опыта экспертов, ее проводящих;

- аттестация систем и мер безопасности на предмет соответствия международным стандартам (ISO 17799) и государственным правовым документам, регулирующим эту сферу деятельности;

- анализ защищенности информационных систем с применением технических средств, направленный на выявление потенциальных уязвимостей в программно-аппаратном комплексе.

Иногда может применяться и так называемый комплексный аудит, который включает в себя все вышеперечисленные виды. Кстати, именно он дает наиболее объективные результаты.

Постановочные цели и задачи

Любая проверка, будь то внутренняя или внешняя, начинается с постановки целей и задач. Если говорить проще, нужно определить, зачем, что и как будет проверяться. Это и предопределит дальнейшую методику проведения всего процесса.

Поставленных задач, в зависимости от специфики структуры самого предприятия, организации, учреждения и его деятельности, может быть достаточно много. Однако среди всего этого выделяют унифицированные цели аудита информационной безопасности:

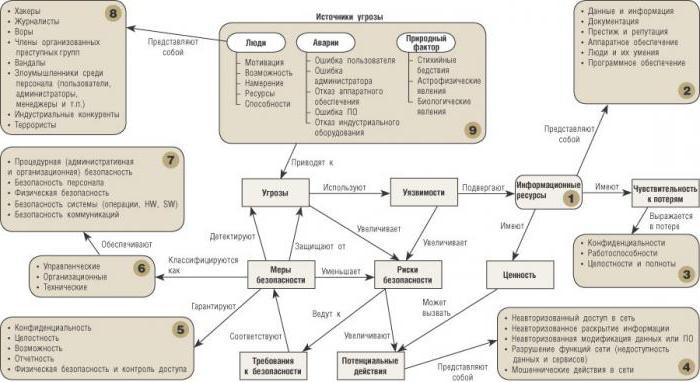

- оценка состояния защищенности информации и информационных систем;

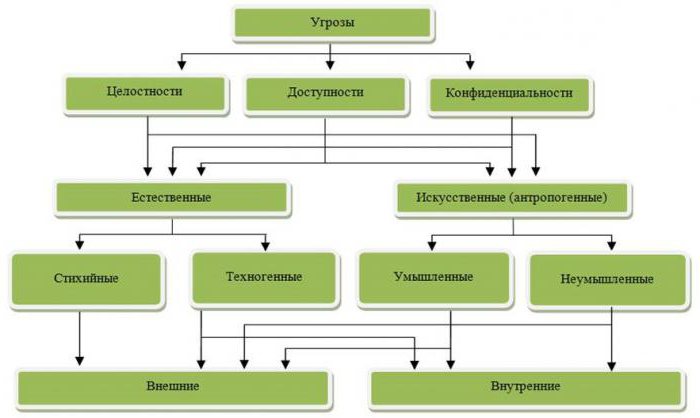

- анализ возможных рисков, связанных с угрозой проникновения в ИС извне, и возможных методов осуществления такого вмешательства;

- локализация дыр и прорех в системе безопасности;

- анализ соответствия уровня безопасности информационных систем действующим стандартам и нормативно-правовым актам;

- разработка и выдача рекомендаций, предполагающих устранение существующих проблем, а также усовершенствование существующих средств защиты и внедрение новых разработок.

Методика и средства проведения аудита

Теперь несколько слов о том, как проходит проверка и какие этапы и средства она в себя включает.

Проведение аудита информационной безопасности состоит из нескольких основных этапов:

- инициирование процедуры проверки (четкое определение прав и обязанностей аудитора, подготовка аудитором плана проверки и его согласование с руководством, решение вопроса о границах проведения исследования, накладывание на сотрудников организации обязательства в помощи и своевременном предоставлении необходимой информации);

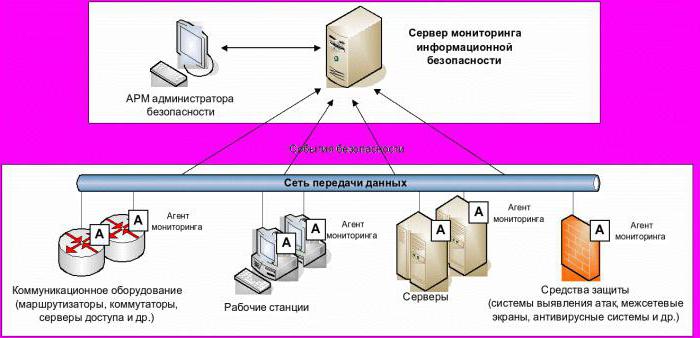

- сбор исходных данных (структура системы безопасности, распределение средств обеспечения безопасности, уровни функционирования системы безопасности, анализ методов получения и предоставления информации, определение каналов связи и взаимодействия ИС с другими структурами, иерархия пользователей компьютерных сетей, определение протоколов и т.д.);

- проведение комплексной или частичной проверки;

- анализ полученных данных (анализ рисков любого типа и соответствия стандартам);

- выдача рекомендаций по устранению возможных проблем;

- создание отчетной документации.

Первый этап является наиболее простым, поскольку его решение принимается исключительно между руководством предприятия и аудитором. Границы проведения анализа могут быть рассмотрены на общем собрании сотрудников или акционеров. Все это в большей степени относится к правовому полю.

Второй этап сбора исходных данных, будь то проведение внутреннего аудита информационной безопасности или внешней независимой аттестации, является наиболее ресурсоемким. Связано это с тем, что на этой стадии нужно не только изучить техническую документацию, касающуюся всего программно-аппаратного комплекса, но и провести узконаправленное интервьюирование сотрудников компании, причем в большинстве случаев даже с заполнением специальных опросных листов или анкет.

Что же касается технической документации, здесь важно получить данные о структуре ИС и приоритетных уровнях прав доступа к ней сотрудников, определить общесистемное и прикладное программное обеспечение (используемые операционные системы, приложения для ведения бизнеса, управления им и учета), а также установленные средства защиты софтверного и непрограммного типа (антивирусы, файрволлы и т.д.). Кроме того, сюда включается полная проверка сетей и провайдеров, предоставляющих услуги связи (организация сети, используемые протоколы для подключения, типы каналов связи, методы передачи и приема информационных потоков и многое другое). Как уже понятно, это занимает достаточно много времени.

На следующем этапе определяются методы аудита информационной безопасности. Их различают три:

- анализ рисков (самая сложная методика, базирующаяся на определении аудитором возможности проникновения в ИС и нарушения ее целостности с применением всех возможных методов и средств);

- оценка соответствия стандартам и законодательным актам (наиболее простой и самый практичный метод, основанный на сравнении текущего состояния дел и требований международных стандартов и внутригосударственных документов в сфере информационной безопасности);

- комбинированный метод, объединяющий два первых.

После получения результатов проверки начинается их анализ. Средства аудита информационной безопасности, которые применяются для анализа, могут быть достаточно разнообразными. Все зависит от специфики деятельности предприятия, типа информации, используемого программного обеспечения, средств защиты и пр. Однако, как можно заметить по первой методике, аудитору, главным образом, придется опираться на собственный опыт.

А это означает только то, что он должен обладать соответствующей квалификацией в сфере информационных технологий и защиты данных. На основе такого анализа аудитор и рассчитывает возможные риски.

Заметьте, он должен разбираться не только в операционных системах или программах, используемых, например, для ведения бизнеса или бухгалтерского учета, но и четко понимать, каким образом злоумышленник может проникнуть в информационную систему с целью кражи, порчи и уничтожения данных, создания предпосылок для нарушений в работе компьютеров, распространения вирусов или вредоносного ПО.

Оценка результатов аудита и рекомендации по устранению проблем

На основе проведенного анализа эксперт делает заключение о состоянии защиты и выдает рекомендации по устранению имеющихся или возможных проблем, модернизации системы безопасности и т.д. При этом рекомендации должны быть не только объективными, но и четко привязанными к реалиям специфики предприятия. Иными словами, советы по апгрейду конфигурации компьютеров или программного обеспечения не принимаются. В равной степени это относится и к советам по увольнению «ненадежных» сотрудников, установке новых систем слежения без конкретного указания их назначения, места установки и целесообразности.

Исходя из проведенного анализа, как правило, различают несколько групп рисков. При этом для составления сводного отчета используется два основных показателя: вероятность проведения атаки и ущерб, нанесенный компании в результате (потеря активов, снижение репутации, потеря имиджа и пр.). Однако показатели по группам не совпадают. Так, например, показатель низкого уровня для вероятности атаки является лучшим. Для ущерба – наоборот.

Только после этого составляется отчет, в котором детально расписываются все этапы, методы и средства проведенных исследований. Он согласовывается с руководством и подписывается двумя сторонами – предприятием и аудитором. Если аудит внутренний, составляет такой отчет глава соответствующего структурного подразделения, после чего он, опять же, подписывается руководителем.

Аудит информационной безопасности: пример

Наконец, рассмотрим самый простой пример ситуации, которая уже случалась. Многим, кстати, она может показаться очень знакомой.

Так, например, некий сотрудник компании, занимающейся закупками в США, установил на компьютер мессенджер ICQ (имя сотрудника и название фирмы не называется по понятным соображениям). Переговоры велись именно посредством этой программы. Но «аська» является достаточно уязвимой в плане безопасности. Сам сотрудник при регистрации номера на тот момент либо не имел адреса электронной почты, либо просто не захотел его давать. Вместо этого он указал что-то похожее на e-mail, причем даже с несуществующим доменом.

Что бы сделал злоумышленник? Как показал аудит информационной безопасности, он бы зарегистрировал точно такой же домен и создал бы в нем другой регистрационный терминал, после чего мог отослать сообщение в компанию Mirabilis, которая владеет сервисом ICQ, с просьбой восстановления пароля по причине его утери (что и было бы сделано). Поскольку сервер получателя не являлся почтовым, на нем был включен редирект – перенаправление на существующую почту злоумышленника.

Как результат, он получает доступ к переписке с указанным номером ICQ и сообщает поставщику об изменении адреса получателя товара в определенной стране. Таким образом, груз отправляется неизвестно куда. И это самый безобидный пример. Так, мелкое хулиганство. А что говорить о более серьезных хакерах, которые способны куда на большее…

Заключение

Вот вкратце и все, что касается аудита безопасности ИС. Конечно, здесь затронуты далеко не все его аспекты. Причина состоит только в том, что на постановку задач и методы его проведения влияет очень много факторов, поэтому подход в каждом конкретном случае строго индивидуален. К тому же методы и средства аудита информационной безопасности могут быть разными для различных ИС. Однако, думается, общие принципы таких проверок для многих станут понятными хотя бы на начальном уровне.