Атака, во время которой пользователи не могут получить доступ к тем или иным ресурсам, называют DDoS-атакой, или проблемой типа «Отказ в обслуживании». Основная особенность таких хакерских атак – это одновременные запросы с большого числа компьютеров по всему миру, а направлены они главным образом на сервера хорошо защищённых компаний или правительственных организаций, реже - на единичные некоммерческие ресурсы.

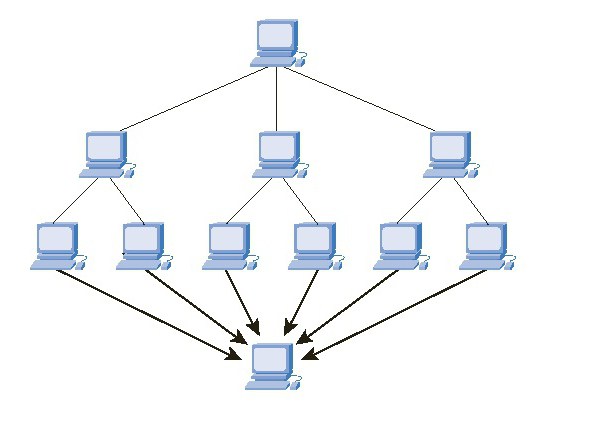

Компьютер, заразившийся троянской программой, становиться подобием «зомби», а хакеры, используя несколько сотен, а то и десятки тысяч таких «зомби», вызывают сбой в работе ресурсов (отказ в обслуживании).

Причин для проведения DDoS-атак может быть много. Попробуем обозначить самые популярные, а вместе с тем ответим на вопросы: «ДДоС-атака - что это, как защититься, каковы её последствия и какими средствами она проводится?»

Конкуренция

Сеть Интернет уже давно стала источником бизнес-идей, реализации крупных проектов и прочих способов заработать весьма немаленькие деньги, поэтому ДДоС-атака может быть проведена на заказ. Т. е. если организация при возникновении конкурента захочет его убрать, то она просто обратиться к хакеру (или к группе таковых) с простой задачей – парализовать работу неугодной фирмы посредством интернет-ресурсов (ДДоС-атака на сервер или сайт).

В зависимости от конкретных целей и задач, такая атака устанавливается на определённый срок и с применением соответствующей силы.

Мошенничество

Довольно часто ДДоС-атака на сайт организовывается по инициативе хакеров с целью блокировать систему и получить доступ к персональным или другим важным данным. После того как злоумышленники парализуют работу системы, они могут потребовать некоторую сумму денег для восстановления работоспособности атакованных ресурсов.

Многие интернет-предприниматели соглашаются на выдвинутые условия, оправдывая свои действия простоями в работе и получением колоссальных убытков – легче заплатить небольшую сумму мошеннику, чем терять значительную прибыль за каждый день простоя.

Развлечение

Очень многие пользователи всемирной паутины просто ради любопытства или забавы интересуются: "ДДоС-атака - что это и как её сделать?" Поэтому нередки случаи, когда начинающие злоумышленники ради потехи и пробы сил организовывают такие атаки на случайные ресурсы.

Вместе с причинами, ДДоС-атаки имеют свои классификационные признаки.

- Полосы пропускания. Сегодня практически каждое компьютерное место оборудовано либо локальной сетью, либо просто подключено к интернету. Поэтому нередки случаи сетевого флуда – большого количества запросов с неправильно сформированной и бессмысленной системой к конкретным ресурсам или оборудованию с целью его последующего отказа или сбоя (каналы связи, жёсткие диски, память и др.).

- Исчерпание системы. Такая ДДоС-атака на сервер Samp проводится для захвата физической памяти, процессорного времени и других системных ресурсов, из-за отсутствия которых атакуемому объекту просто нет возможности полноценно работать.

- Зацикливание. Бесконечная проверка данных и другие циклы, действующие «по кругу», заставляют объект тратить массу ресурсов, тем самым засоряя память до полного её исчерпания.

- Ложные атаки. Такая организация направлена на ложное срабатывание систем защиты, что в итоге приводит к блокировке некоторых ресурсов.

- HTTP протокол. Хакеры посылают малоёмкие HTTP-пакеты с особым шифрованием, ресурс, естественно, не видит, что на него организованна ДДоС-атака, программа для сервера, выполняя свою работу, отсылает в ответ пакеты гораздо большей ёмкости, тем самым засоряя полосу пропускания жертвы, что приводит опять таки к отказу работы сервисов.

- Смурф-атака. Это один из самых опасных видов. Хакер по широковещательному каналу отправляет жертве поддельный ICMP-пакет, где адрес жертвы подменяется адресом злоумышленника, и все узлы начинают присылать ответ на пинг-запрос. Данная ДДоС-атака – программа направленная на использование большой сети, т. е. запрос, обработанный посредством 100 компьютеров, будет усилен в 100 раз.

- UDP-флуд. Этот вид атаки чем-то схож с предыдущим, но вместо ICMP-пакетов злоумышленники используют UDP-пакеты. Суть этого метода в том, чтобы подменить IP-адрес жертвы на адрес хакера и полностью загрузить полосу пропускания, что также приведёт к сбою системы.

- SYN-флуд. Злоумышленники пытаются одновременно запустить большое количество TCP-соединений через SYN-канал с неверным или вовсе отсутствующим обратным адресом. После нескольких таких попыток большинство операционных систем ставят в очередь проблемное соединение и только после энного числа попыток его закрывают. Поток SYN-канала довольно большой, и вскоре, после множества таких попыток, ядро жертвы отказывается открывать любое новое соединение, блокируя работу всей сети.

- «Тяжёлые пакеты». Данный вид даёт ответ на вопрос: «Что такое ДДоС-атака сервера?» Хакеры отсылают пакеты серверу пользователя, но насыщение полосы пропускания не происходит, действие направлено только на процессорное время. В результате такие пакеты приводят к сбою в системе, а она, в свою очередь, отказывает в доступе к своим ресурсам.

- Лог-файлы. Если система квотирования и ротации имеют бреши в защите, то злоумышленники могут отправлять большие по объёму пакеты, занимая тем самым всё свободное место на жёстких дисках сервера.

- Программный код. Хакеры с большим опытом могут полностью изучить структуру сервера жертвы и запустить специальные алгоритмы (ДДоС-атака – программа-эксплоит). Такие атаки главным образом направлены на хорошо защищённые коммерческие проекты предприятий и организации различных сфер и областей. Злоумышленники находят бреши в программном коде и запускают недопустимые инструкции или другие исключительные алгоритмы, которые приводят к аварийной остановке системы или службы.

ДДоС-атака: что это и как защититься

Методов защиты от DDoS-атак существует немало. И все их можно разделить на четыре части: пассивные, активные, реакционные и превентивные. О чем и поговорим далее подробнее.

Предупреждение

Здесь нужна профилактика непосредственно самих причин, которые могли бы спровоцировать DDoS-атаку. К этому типу можно отнести какие-то личные неприязни, правовые разногласия, конкуренцию и другие факторы провоцирующие «повышенное» внимание к вам, вашему бизнесу и т. д.

Если вовремя отреагировать на эти факторы и сделать соответствующие выводы, то можно избежать многих неприятных ситуаций. Этот метод можно отнести, скорее, к управленческому решению проблемы, чем к технической стороне вопроса.

Ответные меры

Если атаки на ваши ресурсы продолжаются, то необходимо найти источник ваших проблем – заказчика или исполнителя, - используя как правовые, так и технические рычаги воздействия. Некоторые фирмы оказывают услуги по поиску злоумышленников техническим способом. Исходя из квалификации специалистов, занимающихся этим вопросом, можно найти не только хакера, осуществляющего DDoS-атаку, но и непосредственно самого заказчика.

Программная защита

Некоторые производители аппаратного и программного обеспечения вместе со своими продуктами могут предложить довольно много эффективных решений, и ДДоС-атака на сайт будет пресечена накорню. В качестве технического защитника может выступать отдельный небольшой сервер, нацеленный на противодействие малым и средним DDoS-атакам.

Такое решение прекрасно подойдёт для малого и среднего бизнеса. Для более крупных компаний, предприятий и госучреждений существуют целые аппаратные комплексы для борьбы с DDoS-атаками, которые, наряду с высокой ценой, обладают отличными защитными характеристиками.

Фильтрация

Блокировка и тщательная фильтрация входящего трафика позволят не только снизить вероятность нападения. В некоторых случаях ДДоС-атака на сервер может быть полностью исключена.

Можно выделить два основных способа фильтрации трафика – межсетевые экраны и полная маршрутизация по спискам.

Фильтрование с помощью списков (ACL) позволяет отсеивать второстепенные протоколы, не нарушая при этом работу TCP и не понижая скорость доступа к защищаемому ресурсу. Однако если хакеры используют ботнеты или высокочастотные запросы, то данный способ будет малоэффективным.

Межсетевые экраны гораздо лучше защищают от DDoS-атак, но единственных их минус в том, что они предназначены только для частных и некоммерческих сетей.

Зеркало

Суть этого метода в том, чтобы перенаправить весь входящий трафик атакующего обратно. Сделать это можно, имея в наличии мощные сервера и грамотных специалистов, которые не только перенаправят трафик, но и смогут вывести из строя оборудование атакующего.

Метод не подойдёт, если имеются ошибки в системных службах, программных кодах и других сетевых приложениях.

Поиск уязвимостей

Этот тип защиты направлен на исправление эксплоитов, устранение ошибок в веб-приложениях и системах, а также других служб, отвечающих за сетевой трафик. Метод бесполезен против флуд-атак, которые направленны именно на данные уязвимости.

Современные ресурсы

100% защиты гарантировать этот метод не может. Но он позволяет более эффективно проводить другие мероприятия (или комплекс таковых) по предотвращению DDoS-атак.

Распределение систем и ресурсов

Дублирование ресурсов и распределение систем позволят пользователям работать с вашими данными, даже если в этот момент на ваш сервер проводится DDoS-атака. Для распределения можно использовать различное серверное или сетевое оборудование, а также рекомендуется разделять сервисы физически по разным дублирующим системам (дата-центры).

Такой метод защиты является самым эффективным на сегодняшний день, при условии, что было создано правильное архитектурное проектирование.

Уклонение

Главной особенностью этого метода является вывод и разделение атакуемого объекта (доменное имя или IP-адрес), т. е. все рабочие ресурсы, находящиеся на одной площадке необходимо разделить и расположить на сторонних сетевых адресах, или даже на территории другого государства. Это позволит пережить любую атаку и сохранить внутреннюю ИТ-структуру.

Сервисы по защите от DDoS-атак

Рассказав все о такой напасти, как ДДоС-атака (что это и как с ней бороться), мы можем дать напоследок один хороший совет. Очень многие крупные организации предлагают свои услуги для предотвращения и профилактики таких атак. В основном такие компании используют целый комплекс мер и различных механизмов, позволяющих защитить ваш бизнес от большинства DDoS-нападений. Работают там специалисты и знатоки своего дела, поэтому, если ваш ресурс вам дорог, то оптимальным (хотя и недешёвым) вариантом будет обращение в одну из таких компаний.

Как осуществляется ДДоС-атака своими руками

Осведомлён, значит вооружён – верный принцип. Но помните, что намеренная организация DDoS-атаки единолично или группой лиц – уголовно наказуемое преступление, поэтому данный материал предоставлен исключительно для ознакомления.

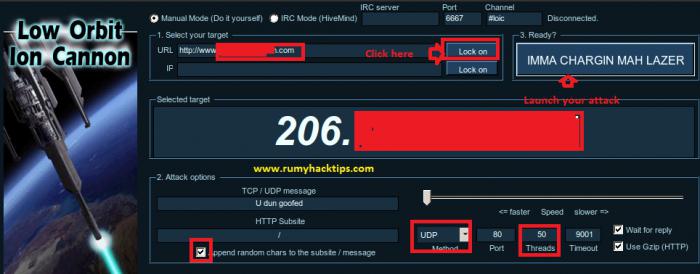

Американскими ИТ-деятелями по предотвращению угроз была разработана программа для проверки устойчивости к нагрузкам серверов и возможности проведения DDoS-атак злоумышленниками с последующей ликвидацией этого нападения.

Естественно, что «горячие» умы повернули это оружие против самих разработчиков и против того, с чем они боролись. Кодовое название продукта – LOIC. Эта программа находится в свободном доступе и, в принципе, не запрещена законом.

Интерфейс и функционал программы довольно прост, ею может воспользоваться любой, кого интересует ДДоС-атака.

Как сделать всё самому? В строчках интерфейса достаточно ввести IP-жертвы, затем установить потоки TCP и UDP и количество запросов. Вуаля - после нажатия заветной кнопки атака началась!

Какие-либо серьёзные ресурсы, естественно, не пострадают от этого софта, но мелкие могут испытывать некоторые проблемы.