Как вы думаете, сколько сегодня в мире насчитывается известных вирусных угроз? Ответить на этот вопрос невозможно даже приблизительно, поскольку с момента их возникновения все новые и новые разновидности опасного ПО появляются слишком быстро, и даже многие профессионально занимающиеся этой проблемой организации и разработчики всевозможных защитных средств попросту не успевают реагировать на их распространение. Если можно так выразиться, сегодня вирусы растут как грибы после дождя. Но какие же методы борьбы с компьютерными вирусами применяются для защиты? Чтобы разобраться в этом непростом вопросе, сначала необходимо понять, что собой представляют такие угрозы, какими они бывают и как воздействуют на компьютеры или хранящиеся на них данные.

Что такое компьютерные вирусы?

Для начала давайте выясним, как рассматривает вирусы и борьбу с ними информатика. Под вирусом обычно принято подразумевать небольшую по размерам программу, нацеленную на выполнение определенных действий с целью нанесения вреда операционной системе, файлам, хранящимся на жестком диске, или даже некоторым «железным» устройствам. Да-да! Вы не ослышались. На оборудование вирусы могут воздействовать путем перехвата управления у драйверов устройств или сопутствующих управляющих приложений. В качестве самого простого примера можно привести программный апплет, который в свое время фокусировал максимум освещенности на устаревших уже мониторах с электронно-лучевыми трубками в одной точке экрана, что приводило либо к его выгоранию, либо к полной порче самого монитора. Но такие угрозы можно назвать большой редкостью, а основные типы вирусов больше воздействуют именно на файловые объекты, выводя из строя и операционные системы, и программы.

А вот среди относительно новых угроз особо опасными можно назвать те, что занимаются шпионажем и кражей конфиденциальной или личной информации. Не секрет ведь, что деньги с банковских карт чаще всего и пропадают из-за воздействия таких программных апплетов и неосторожности или невнимательности самих владельцев.

Но и сами вирусы могут быть выполнены либо в виде самостоятельного программного апплета, либо работают по принципу внедрения в уже имеющиеся файлы собственных вредоносных кодов, после чего такие объекты становятся «зараженными».

Общая классификация известных вирусных угроз

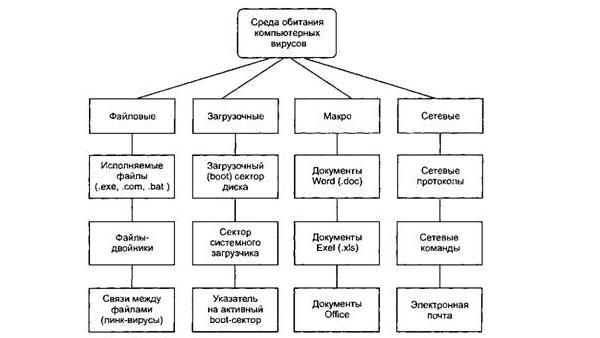

Чтобы разобраться в применяемых способах борьбы с компьютерными вирусами, необходимо понять, какие именно типы угроз можно встретить в современном компьютерном мире. Как говорится, врага нужно знать в лицо. Несмотря на то что вирусы могут разниться между собой, некоторые из них можно объединить в группы, используя для этого общие признаки. Современные компьютерные угрозы принято классифицировать по таким признакам:

- среда обитания;

- операционные системы, на которые воздействуют угрозы;

- алгоритмы функционирования самих вирусов;

- степень воздействия на компьютерные системы (деструктивность).

Среда обитания

В этом подразделе можно выделить четыре основные группы известных угроз:

- файловые;

- загрузочные;

- сетевые;

- макровирусы.

Но это только основное разделение, а ведь многие известные угрозы на современном этапе развития компьютерных технологий явно трансформировались, причем так, что отнести их к какой-то одной группе невозможно. Так, например, нередко можно встретить сетевые макровирусы или файлового-загрузочные угрозы.

Файловые угрозы относятся к самым распространенным и получили свое название по той причине, что внедряются именно в файлы (чаще всего исполняемые) или создают их зараженные копии, подменяя оригиналы, из-за чего установленные приложения перестают работать или работают некорректно.

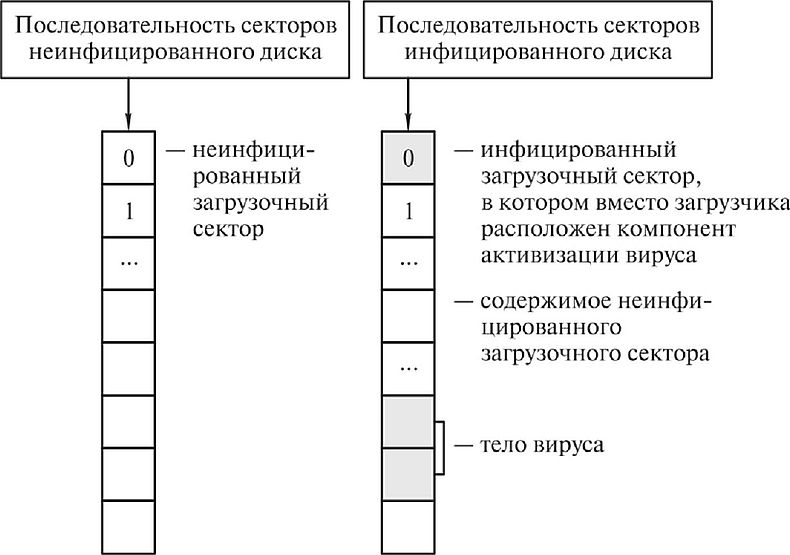

Загрузочные объекты используют несколько иные принципы и в большинстве своем прописывают собственные вредоносные коды либо в загрузочных секторах, либо в главной загрузочной записи жесткого диска (Master Boot Record). Соответственно, при изменении таких записей операционная система может перестать загружаться или станет работать неправильно, поскольку вирус посредством созданной записи стартует вместе с зараженной ОС.

Сетевые угрозы, как уже понятно, в основном нацелены на то, чтобы самостоятельно передаваться от одного компьютера к другому, используя для этого лазейки в организации сетевых структур или попадая в систему через электронную почту (чаще всего по невнимательности самого пользователя, открывающего вложения сомнительного типа и содержания без предварительной проверки антивирусным ПО).

Наконец, макровирусы в основном нацелены на офисные документы и работают на основе специальных скриптов, которые срабатывают в момент открытия файлов в соответствующих редакторах (например, написанные на Visual Basic).

Операционные системы

Говоря о компьютерных вирусах и борьбе с ними, наивно будет полагать, что современные угрозы избирательно воздействовали и воздействуют исключительно на Windows или устаревшие DOS-системы. А сколько уже было выявлено угроз в том же хранилище Google Play, которые наносили непоправимый вред Android-системам? Почему-то считается, что все UNIX-подобные ОС, к каковым можно отнести и Linux, и построенные по его образу и подобию Android-модификации, воздействию вирусных угроз не подвержены, поскольку в них отсутствует системный реестр как таковой. Но ведь снижать производительность устройств, нагружая системные ресурсы, вирусы тоже могут. И это уже речь не идет о всевозможных шпионских программах, следящих за действиями пользователей кейлоггерах, вымогателях или апплетах, крадущих личную информацию. До некоторых пор и «яблочные» системы считались неуязвимыми.

Но посмотрите, сколько в последнее время проявилось публикаций о том, что те же «Айфоны» выводятся из строя совершенно элементарно путем пересылки на устройство сообщения, содержащего некий текст, который и вредоносным кодом назвать трудно. Так, набор символов. Но факт остается фактом. При открытии такого месседжа девайс «умирает».

Алгоритмы работы вирусов

Рассматривая компьютерные вирусы и борьбу с ними, отдельно стоит сказать несколько слов о том, какие именно принципы работы используют современные угрозы. Среди общих признаков, по которым производится классификация в этом направлении, обычно выделяют такие:

- резидентность;

- наличие или отсутствие стелс-маскировки;

- самошифрование;

- полиморфизм;

- применение нестандартных приемов.

Понять разделение вирусов по резидентному признаку очень просто. В отличие от нерезидентного вируса, резидентная угроза при воздействии на систему как бы оставляет часть исполняемого кода непосредственно в оперативной памяти, то есть какая-то ее часть постоянно присутствует в виде загружаемых и исполняемых в ОЗУ компонентов. По большому счету те же макровирусы в некотором смысле тоже можно назвать резидентными, но они активны только в период работы определенного редактора, в котором происходит открытие сопоставленных ему документов.

Технологии стелс, думается, объяснять не нужно. Применительно к вирусам это та же самая маскировка, предназначенная для того, чтобы скрыться в системе, подменяя себя другими объектами в виде якобы незараженных участков информации. Очень часто это проявляется еще и в перехвате запросов операционной системы на чтение, запись или перезапись зараженных объектов. Например, те же макровирусы используют популярную методику установки запретов на отключение макросов или на вызов соответствующих меню их просмотра.

В определенной мере самошифрование, прямо связанное с полиморфизмом, тоже можно отнести к маскировочным атрибутам, только применяемая методика состоит в том, чтобы максимально усложнить распознавание угрозы защитными средствами за счет шифрования тела оригинального вредоносного кода с созданием его полиморфной (видоизмененной) копии таким образом, что все последующие клоны могут быть абсолютно непохожи на исходный объект.

К нестандартным методам можно отнести несколько отличные от общепринятых принципы максимально глубокого проникновения в ядро системы с целью затруднения их детекции. Особо яркими примерами можно назвать небезызвестную угрозу «ЗАРАЗА» и некоторые разновидности вируса «ТРУО».

Воздействие на систему

По своим деструктивным возможностям и степени воздействия на ОС или данные угрозы разделяют следующим образом:

- безвредные (не оказывающие особо влияния на работу компьютерной системы, за исключением уменьшения свободного пространства на диске или объема оперативной памяти);

- неопасные (имеющие те же признаки воздействия, что и первая группа, но с сопровождением воздействия разного рода визуальными или звуковыми эффектами);

- опасные (воздействие которых может приводить к серьезным сбоям в работе операционной системы и установленных в ее среде программ);

- очень опасные (приводящие к крашу системы, порче или удалению важных данных, краже информации, шифрованию файлов и т. д.).

Но если говорить о борьбе с вирусами, каждый пользователь должен четко понимать, что даже если в самом вредоносном коде или его какой-то ветке принцип деструктивного воздействия на систему обнаружен не будет, считать угрозу безопасной все равно нельзя. Основная проблема состоит в том, через самые, казалось бы, безобидные вирусы-шутки в компьютерную систему запросто могут проникнуть и более опасные угрозы, которые, если их не обнаружить вовремя, могут нанести системе очень серьезный ущерб, а последствия станут необратимыми.

Методы обнаружения компьютерных вирусов и борьба с ними

С основными понятиями и классификацией вирусных угроз ясность более или менее внесена. Наконец, перейдем к определению возможных средств борьбы с компьютерными вирусами всех представленных выше типов. Современные разработчики антивирусного программного обеспечения используют несколько основополагающих принципов, позволяющих своевременно обнаружить угрозу, нейтрализовать ее (вылечить зараженный объект) или безболезненно удалить из системы, если лечение оказывается невозможным. Среди всего многообразия методов борьбы с вирусами особо можно выделить следующие:

- сканирование (сигнатурный анализ);

- эвристический (поведенческий) анализ;

- метод резидентного мониторинга и отслеживание изменений программ;

- вакцинация приложений;

- использование программно-аппаратных средств.

Сканирование путем сравнения сигнатур является самым примитивным и достаточно неэффективным методом, поскольку в процессе проверки системы производится сравнение только с уже известными сигнатурами, хранящимися в обширных базах данных. Как уже понятно, выявить новые угрозы, которых в таких базах нет, будет крайне затруднительно.

Для борьбы с вирусами в такой ситуации применяются более продвинутые методы. Эвристический анализ получил широкое распространение относительно недавно. Этот принцип основан на том, что защитное ПО проверяет работу всех программ, выявляя возможные отклонения и наличие признаков создания копий, помещения резидентных команд в оперативную память, создание записей в загрузочных секторах и т. д. Иными словами, проверяется возможная принадлежность какого-то неправильно работающего апплета к угрозам как раз на основе их нестандартного поведения. Такая методика большей частью оказывается максимально эффективной при выявлении новых неизвестных вирусов.

В качестве одного из наиболее мощных средств борьбы с вирусами довольно часто применяются специальные резидентные мониторы, которые отслеживают подозрительные действия приложений, как это было показано в описании эвристического анализа. Но такие методы имеют узкую направленность.

Под вакцинацией программ понимают проверку целостности приложений на основе сравнения контрольных сумм файлов. При выявлении несовпадений может выдаваться предупреждение или запускаться какая-то лечащая утилита. Но вот стелс-угрозы такими методами обнаружить невозможно.

Наконец, наиболее эффективными средствами борьбы с вирусами считаются специальные программно-аппаратные модули, устанавливаемые в разъемах с общим доступом к шине и позволяющие контролировать абсолютно все протекающие в системе процессы. Они представляют собой специальные контроллеры, отслеживающие любые изменения. Их программная часть запоминается в специальных областях жесткого диска. Именно поэтому внести изменения в загрузочные записи и секторы, файлы конфигурации или в исполняемые апплеты вирус уже не сможет.

Первые признаки заражения

Что же касается способов борьбы с вирусами, которые пользователь может применять самостоятельно, иногда присутствие угроз в системе можно выявить по некоторым типичным признакам:

- система начинает работать медленнее, зависает, самопроизвольно перезагружается или не загружается вообще;

- без видимой причины возрастает нагрузка на центральный процессор, оперативную память, жесткий диск или сеть;

- исчезают, переименовываются или повреждаются некоторые файлы;

- свободное место на диске катастрофически уменьшается;

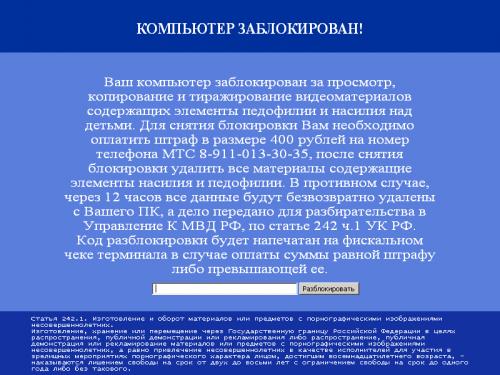

- на экран выводятся непонятные или провокационные сообщения и реклама;

- появляются посторонние визуальные эффекты, или выдаются звуковые сигналы;

- установленные программы работают некорректно или перестают работать вообще;

- файлы оказываются испорченными (или зашифрованными) и не открываются;

- система полностью блокируется и т. д.

Основные направления в нейтрализации угроз

Теперь давайте посмотрим, какие методы можно применять для успешного противостояния возможным угрозам. Для борьбы с вирусами всех известных и неизвестных типов обычно используется специальное программное обеспечение, в общем случае называемое антивирусами. В свою очередь, такие программные продукты тоже можно разделить по некоторым общим признакам. В основном используются следующие типы программ:

- антивирусы-фильтры и сторожа;

- антивирусные детекторы и ревизоры, некоторые из которых совмещают в себе еще и возможности докторов;

- приложения-вакцинаторы.

Первый тип защитных средств нацелен на препятствование проникновению в систему угроз любого типа, воздействующего именно на программную среду компьютера. Но такие утилиты оказываются неспособными предотвратить вторжение при обращении вируса к BIOS. Вторая категория предназначена для отслеживания наличия вирусов в уже зараженных системах на основе вышеописанных алгоритмов. А вот третий тип ПО по-своему выглядит очень необычно. Такие инструменты способны дописывать в тело программ данные о возможном поражении вирусами, за счет чего пресекаются любые попытки их изменения.

Программы для борьбы с вирусами в уже зараженных системах

Если система подверглась вирусной атаке, вылечить ее (если только воздействие на достигло критических масштабов) в большинстве случаев можно достаточно просто.

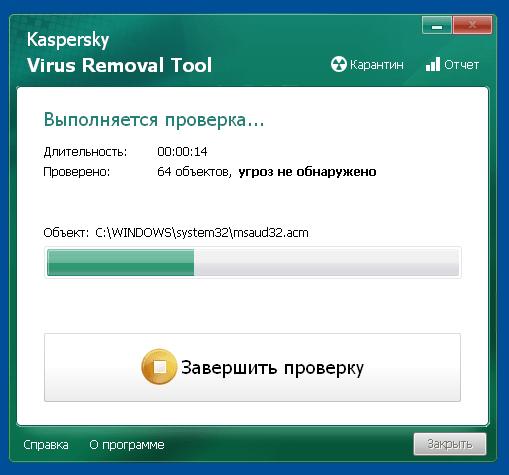

Как правило, для борьбы с вирусами и «заболеваниями» системы применяются специальные портативные сканеры, не требующие установки на жесткий диск (например, KVRT или Dr. Web CureIt!), или дисковые приложения, на основе которых можно создавать загрузочные носители и проверять систему еще до загрузки ОС (например, Kaspersky Rescue Disk).

Некоторые методы ручного удаления угроз

В некоторых случаях пользователи могут противостоять угрозам и самостоятельно. Большей частью такие способы борьбы с вирусами можно отнести к нейтрализации рекламных угроз, которые могут устанавливать в виде отдельных приложений, внедряться браузеры как расширения (дополнения) или панели.

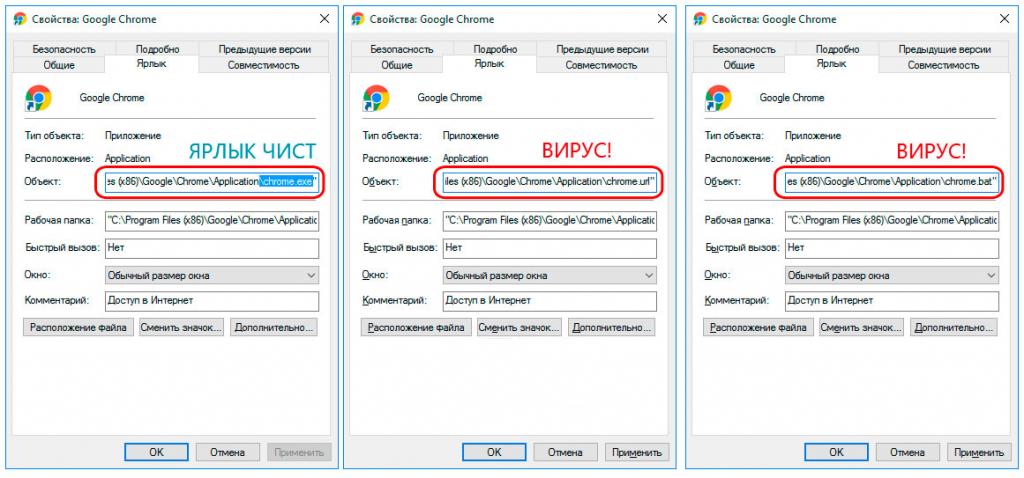

Для удаления угроз, относимых к классам Malware и Hijackers, обычно применяется деинсталляция апплетов, расширений и панелей, удаление остаточных записей из системного реестра и файлов на жестком диске, возвращение стартовой страницы с восстановлением поисковой системы в браузерах, а также удаление всех возможных приписок, которые могут содержаться в поле типа объекта в свойствах ярлыка браузера (указанный к исполняемому файлу путь должен заканчиваться названием файла старта обозревателя и его расширением).

Меры предосторожности

Но в целом можно отметить, что борьба с вирусами – дело достаточно серьезное и хлопотное. На практике большинство известных вирусных угроз проникает в систему по вине самого пользователя, который не соблюдает рекомендуемые меры предосторожности. Чтобы обезопасить себя от возможного вторжения угроз, ничего особо сложно делать не нужно. Достаточно обращать внимание на такие моменты:

- загружать и устанавливать программы только из официальных или заслуживающих доверия источников;

- обращать особое внимание на сомнительные предложения по установке партнерских программных продуктов;

- не посещать сомнительные ресурсы в интернете, игнорируя предупреждения антивирусных программ;

- проверять перед использованием внешние подключаемые носители (особенно это касается флешек и карт памяти);

- перед просмотром или скачиванием сканировать вложения электронной почты;

- ограничивать доступ к компьютеру, дискам и информации, на них хранящейся, путем установки паролей или шифрования содержимого;

- применять меры борьбы с вирусами, связаны с периодической проверкой системы на предмет их возможно наличия на компьютере;

- своевременно создавать архивные или резервные копии важных данных;

- при регистрации на одном терминале нескольких пользователей обязательно перезагружать компьютер, когда осуществляется смена юзера;

- использовать наиболее мощные штатные антивирусы;

- производить постоянное обновление антивирусных баз, если в автоматическом режиме такие операции не предусмотрены, или их невозможно выполнить по причине отсутствия выхода в интернет.